Verständnis der 5-Eyes: Mitgliedsländer und 3 Strategien zur Umgehung der Überwachung

Erfahren Sie mehr über das 5-Eyes-Bündnis und seine Mitgliedsländer sowie drei effektive Strategien zur Umgehung der Online-Überwachung. Ideal für all jene, die an Datenschutz interessiert sind und ihre Sicherheit verbessern möchten.

2024-05-120 Minuten LesezeitWeb

Teilen

Einführung: Was ist 5-Eyes?

5-Eyes ist ein internationales Geheimdienst-Allianz, bestehend aus den Vereinigten Staaten, dem Vereinigten Königreich, Kanada, Australien und Neuseeland, allesamt englischsprachige Länder. Es operiert hauptsächlich über ein Netzwerk namens Echelon, das den Austausch von Informationen zwischen den Mitgliedsstaaten erleichtert. Diese Zusammenarbeit begann nach dem Zweiten Weltkrieg, zunächst mit dem Schwerpunkt auf der Sammlung von Informationen über die Sowjetunion und ihre Verbündeten während des Kalten Krieges, hat sich aber seitdem weiterentwickelt, um ein breiteres Spektrum von Bedrohungen anzugehen.

Dieser Artikel bietet einen Überblick über 5-Eyes, dessen Auswirkungen auf die individuelle Privatsphäre und Strategien zum Schutz vor seiner Überwachung.

Geschichte von 5-Eyes

Die Geschichte von Five Eyes reicht zurück bis ins Jahr 1941, als die Vereinigten Staaten und das Vereinigte Königreich die Notwendigkeit verspürten, Geheimdienstinformationen auszutauschen, um gemeinsame Bedrohungen zu bekämpfen, was zum BRUSA-Abkommen (Britain-United States of America agreement) führte. Diese Vereinbarung ermöglichte den Austausch von Informationen über Codeknacken und Kommunikationsüberwachung und wurde später auf Kanada, Australien und Neuseeland ausgeweitet, wodurch die heutige Five Eyes-Allianz entstand.

Auch nach dem Zusammenbruch der Sowjetunion und dem Ende des Kalten Krieges blieb Five Eyes bestehen und setzte seine Aktivitäten fort, um neuen Bedrohungen zu begegnen, insbesondere Terrorismus, Cyberbedrohungen und ausländische Geheimdienstaktivitäten. Diese modernen Bedrohungen überschreiten Grenzen und können zivile Infrastruktur und individuelle Privatsphäre beeinträchtigen. Um diesen Herausforderungen zu begegnen, engagiert sich Five Eyes in verschiedenen Initiativen, einschließlich Informationsaustausch und gemeinsamer technologischer Entwicklungen.

Ähnliche Konzepte: 9-Eyes, 14-Eyes, 41-Eyes und 43-Eyes

Zwei bekannte Konzepte, die 5-Eyes ähneln, sind "9-Eyes" und "14-Eyes".

9-Eyes: Dies bezieht sich auf eine Informationsaustauschvereinbarung zwischen den 5 Eyes-Ländern sowie Dänemark, Frankreich, Norwegen und den Niederlanden. Obwohl ähnlich wie 5-Eyes, ist 9-Eyes weniger weit verbreitet und könnte für Datenschutz-bewusste Personen potenziell ein blinder Fleck sein.

14-Eyes: Aufbauend auf 9-Eyes umfasst 14-Eyes Belgien, Deutschland, Italien, Spanien und Schweden. Diese Länder teilen Informationen ähnlich wie 5-Eyes und 9-Eyes, jedoch auf breiterer Basis.

Darüber hinaus gibt es umfassendere Konzepte wie 41-Eyes und 43-Eyes.

- 41-Eyes: Dies bezieht sich auf ein Netzwerk, das für die Geheimdienstzusammenarbeit unter verbündeten Kräften in Afghanistan verantwortlich ist und mit dem von den Vereinigten Staaten betriebenen CENTRIXS-ISAF verbunden ist. Es wurde 2010 als 43-Eyes erweitert.

* Die 41-Eyes umfasst Länder wie Österreich, Belgien, die Tschechische Republik, Dänemark, Deutschland, Griechenland, Ungarn, Island, Italien, Japan, Luxemburg, die Niederlande, Norwegen, Polen, Portugal, Südkorea, Spanien, Schweden, die Schweiz und die Türkei.

Alle diese Allianzen, einschließlich 5-Eyes, zielen darauf ab, Informationen zu sammeln, Bedrohungen zu analysieren und die internationale Sicherheit als Reaktion auf verschiedene globale Herausforderungen zu stärken.

Die Auswirkungen von 5-Eyes auf individuelle Internetaktivitäten

5-Eyes ist eine internationale Geheimdienst-Allianz, bestehend aus den Vereinigten Staaten, dem Vereinigten Königreich, Kanada, Australien und Neuseeland. Die Mitgliedsländer von 5-Eyes haben die Möglichkeit, Daten aus Kommunikationen und Aktivitäten, die über das Internet durchgeführt werden, zu überwachen und zu sammeln. Diese Überwachung wirft Bedenken hinsichtlich der Verletzung der Privatsphäre und des Risikos des Austretens persönlicher Informationen auf. Zusätzlich kann 5-Eyes Informationen und Zusammenarbeit von Technologieunternehmen anfordern, was weitere Bedenken hinsichtlich der Privatsphäre und des Datenschutzes aufwirft.

Das Rahmenwerk von 5-Eyes wird hauptsächlich von der NSA der Vereinigten Staaten geleitet, die für ihr PRISM-Programm bekannt ist, das darauf abzielt, die Online-Aktivitäten von Einzelpersonen zu verfolgen. PRISM beinhaltet die massenhafte Sammlung und Überwachung von Internetkommunikationsdaten, die 2007 initiiert wurde und hauptsächlich in Zusammenarbeit mit großen Technologieunternehmen durchgeführt wird, um Daten wie E-Mails, Chats und Videotelefonate zu sammeln und zu analysieren. Die Existenz von PRISM wurde 2013 bekannt, als der ehemalige NSA-Vertragspartner Edward Snowden klassifizierte Informationen durchsickerte ließ, was zu einer erheblichen internationalen Debatte führte.

Darüber hinaus gibt es Spekulationen, insbesondere in Ländern wie Japan, über die Möglichkeit, sich 5-Eyes aus Sicht ihrer Politik gegenüber China und Russland anzuschließen, was auf eine mögliche weitere Ausweitung dieses Rahmens in Zukunft hindeutet.

Zusammenfassend kann 5-Eyes das Potenzial haben, die Privatsphäre von Einzelpersonen im Internet zu beeinträchtigen. Daher sollten sich Personen, die sich um ihre Privatsphäre sorgen, Maßnahmen zum Selbstschutz ergreifen.

Strategien zur Umgehung der Überwachung durch 5-Eyes

Um dem Überwachungsnetzwerk von 5-Eyes zu entgehen, ist die Nutzung von datenschutzorientierten Online-Diensten von Vorteil. Hier sind einige Methoden, aber es ist wichtig, mehrere Methoden zu kombinieren, anstatt sich auf eine einzelne zu verlassen.

Nutzung von VPNs oder Tor

Der einfachste Weg, persönliche Informationen zu verbergen, besteht darin, sich über ein VPN mit dem Internet zu verbinden.

Ein Virtuelles Privates Netzwerk (VPN) verschlüsselt die Internetkommunikation und gewährleistet eine sichere Übertragung. Durch die Verwendung von VPN-Clientsoftware zur Verbindung mit einem VPN-Server werden Ihre Online-Aktivitäten und Ihre IP-Adresse verborgen, während die Kommunikation über den VPN-Server erfolgt.

VPNs werden häufig nicht nur zum Schutz der Privatsphäre, sondern auch zur Umgehung von Geoblocking verwendet. Hier sind einige Vorteile der Nutzung von VPNs:

- Datenschutz: VPNs verbergen Ihre Online-Aktivitäten vor Internetdienstanbietern und Beobachtern. Durch die Kommunikation über ein VPN werden Ihre IP-Adresse und Ihr Online-Verhalten vor Dritten verborgen.

- Erhöhte Sicherheit: VPNs verschlüsseln Kommunikationsdaten und schützen vor Hacking und Daten Diebstahl, insbesondere in unsicheren Netzwerken wie öffentlichen WLANs.

- Umgehung geografischer Beschränkungen: VPNs ermöglichen es Ihnen, Ihren geografischen Standort zu verschleiern, um auf regional eingeschränkte Inhalte wie Streaming-Dienste zuzugreifen.

Es ist jedoch nicht ratsam, VPN-Dienste mit Servern oder Büros in 5-Eyes-Mitgliedsländern zu verwenden. Kommunikationen innerhalb von 5-Eyes-Mitgliedsländern unterliegen wahrscheinlich Zensur oder Überwachung.

Hier ist ein Artikel, der VPN-Dienste empfiehlt, die sich für Maßnahmen gegen 5-Eyes eignen. VPN-Dienste unterscheiden sich hinsichtlich ihrer Preisgestaltung und Protokollierungsrichtlinien, daher ist es wichtig, sie gründlich zu vergleichen.

Obwohl die Einrichtung anspruchsvoller ist, ist die Verwendung von Tor vorzuziehen, um eine höhere Sicherheit zu gewährleisten.

Verwendung von Einmal-E-Mail-Adressen

Die Verwendung von Einmal-E-Mail-Adressen ist nicht nur nützlich, um die eigene Identität zu schützen, sondern auch, um sich vor Spam zu schützen. Viele Einmal-E-Mail-Dienste deaktivieren Adressen nach etwa 10 Minuten, was es schwierig macht, Einzelpersonen zu verfolgen, selbst wenn die Adressen der Überwachung ausgesetzt waren. Darüber hinaus kann es vorteilhaft sein, jederzeit neue Telefonnummern zu generieren, wenn man sich auf Websites registriert, auf denen das Offenlegen persönlicher Informationen unerwünscht ist.

Neben Einmal-E-Mail-Adressen wird empfohlen, sichere E-Mail-Dienste wie ProtonMail oder Tutanota zu verwenden. Diese Dienste implementieren Ende-zu-Ende-Verschlüsselung für E-Mail-Systeme und ermöglichen die Anzeige von E-Mails über das Onion-Netzwerk, was die Privatsphäre erhöht. Mit Ende-zu-Ende-Verschlüsselung werden E-Mail-Inhalte zwischen Endpunkten verschlüsselt, wodurch Dienstbetreiber daran gehindert werden, Einblick in Nachrichteninhalte zu erhalten.

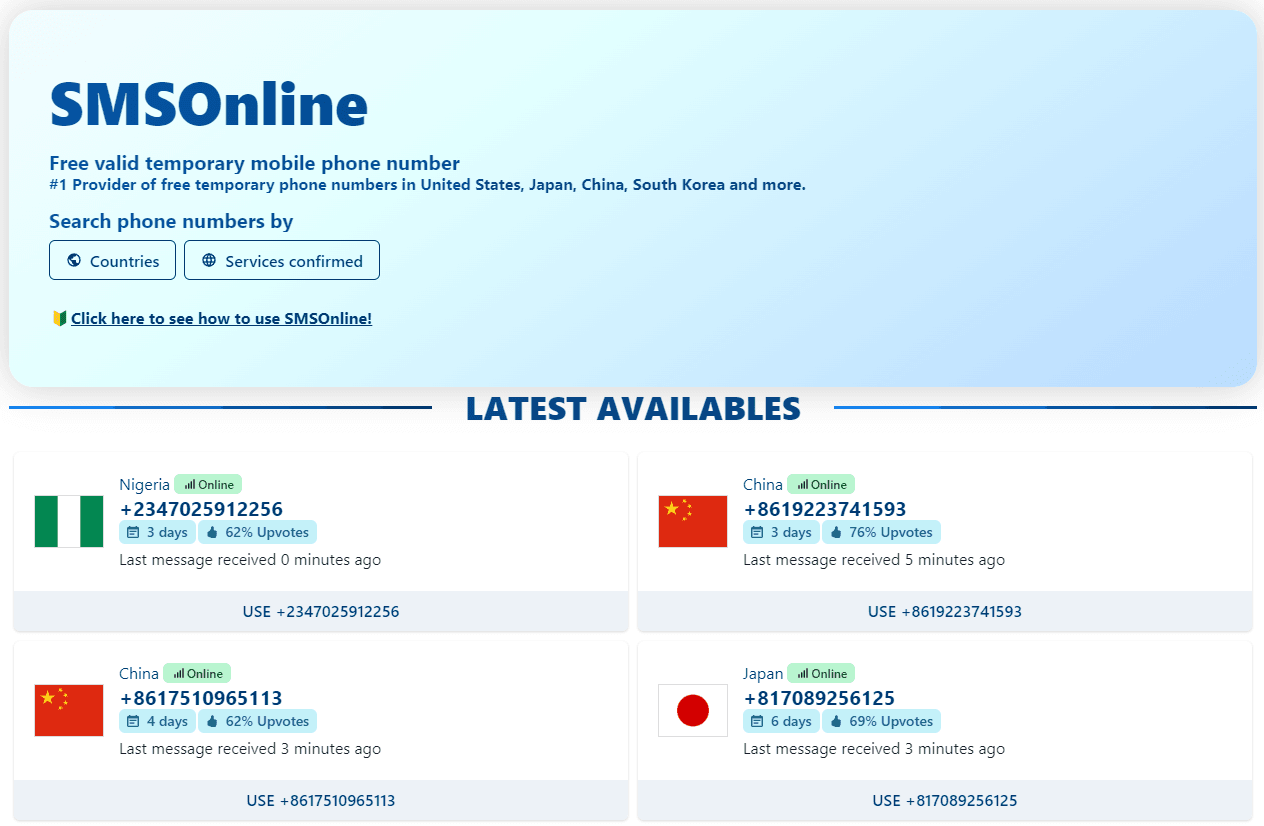

Verwendung von Einmal-Telefonnummern

Eines der größten Risiken für die persönliche Identifikation ist die Offenlegung der eigenen Telefonnummer. Da Telefonnummern eng mit Einzelpersonen verbunden sind und nicht leicht geändert werden können, birgt das unbeschwerte Registrieren der eigenen Telefonnummer auf Webdiensten erhebliche Risiken. Um diese Risiken zu minimieren, ist SMSOnline, das weltweit kostenlose Einmal-Telefonnummern für Benutzer bereitstellt, nützlich.

https://www.smsonline.cloud/de

SMSOnline bietet Einmal-Telefonnummern aus verschiedenen Regionen weltweit an, die es Benutzern ermöglichen, über das Web empfangene SMS-Nachrichten an diesen Nummern anzuzeigen. Durch die Verwendung von SMSOnline müssen Einzelpersonen ihre tatsächlichen Telefonnummern online nicht preisgeben. Darüber hinaus erwirbt SMSOnline kontinuierlich Telefonnummern aus über 20 Ländern, darunter Tier-1-Nationen wie Japan, China, Taiwan, Südkorea, die Vereinigten Staaten und Deutschland, und stellt sicher, dass jederzeit über 100 Telefonnummern online verfügbar sind. Für die Verwendung von SMSOnline ist keine Registrierung oder Einreichung persönlicher Informationen erforderlich.